在當代平面設計領域,花卉園藝主題的素材早已超越了傳統玫瑰、百合的范疇,日益呈現出多元化、生活化的趨勢。其中,以蔬菜為主題的園藝背景設計素材,憑借其獨特的自然形態、豐富的色彩與貼近生活的親和力,正逐漸成為設計師們的新寵。這類高清素材不僅為園藝、農業、健康食品等行業的視覺設計提供了鮮活的靈感,也為日常的創意項目注入了清新質樸的活力。

一、 素材的視覺魅力:蔬菜的園藝美學

蔬菜作為設計元素,擁有意想不到的美學價值。從色彩上看,紫甘藍的深邃、番茄的鮮紅、菠菜的翠綠、南瓜的暖橙、茄子的亮紫,構成了一個飽滿而和諧的自然色盤,遠比單一的花卉色彩更具層次與沖擊力。從形態上觀察,卷心菜層疊的曲線、菜花致密的顆粒感、胡蘿卜修長的錐形、豌豆藤蔓的纏繞姿態,都提供了豐富多樣的點、線、面構成基礎。將這些元素置于園藝背景中——如質樸的木質種植箱、肥沃的深色土壤、晶瑩的水滴、柔和的自然光線下——能夠瞬間營造出充滿生機、健康與田園情趣的視覺場景。高清圖集確保了這些紋理、光影和細節得以完美呈現,無論是用于大幅海報還是精致的UI界面,都能保持清晰與質感。

二、 核心應用場景與設計方向

- 健康飲食與生活方式推廣:適用于有機食品品牌、素食餐廳、健康食譜App、營養學機構的宣傳材料。將新鮮采摘的蔬菜特寫與簡潔的園藝工具(如噴壺、園藝手套)結合,能直接傳達新鮮、天然、自給自足的核心信息。

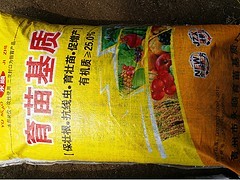

- 園藝與農業品牌形象:種子公司、園藝工具品牌、都市農場、農業電商平臺可以利用這些素材構建親切、專業且富有教育意義的視覺體系。例如,用高清的蔬菜生長周期組圖作為背景,展示從種子到果實的生命歷程。

- 教育科普與兒童素材:幼兒園、自然教育機構的課件、繪本、墻面裝飾,可以通過卡通化處理或真實照片,激發兒童對植物和食物的興趣。胡蘿卜“躲”在土里、番茄與枝葉的攀附關系等細節,都是生動的教學素材。

- 節氣與主題裝飾設計:根據不同季節的時令蔬菜(如夏天的黃瓜、秋天的南瓜)設計對應的節氣海報、菜單或網頁Banner,極具時效性和文化感。

- 紋理與圖案的深層應用:蔬菜的切面(如青椒的橫截面、洋蔥的環形紋理)是極佳的自然幾何圖案,可用于包裝紙、布料印花、背景紋理的創作,增添獨特而有機的裝飾效果。

三、 精選高清素材類型建議

一套優質的蔬菜園藝平面設計素材庫,應包含以下高清類別:

- 特寫與微距:展現蔬菜表面的露珠、細微的絨毛、土壤顆粒,突出質感。

- 場景與組合:蔬菜在菜園中自然生長的狀態,或與花卉、香草混植的和諧畫面。

- 俯拍與平面布局:適合作為桌面背景或版式設計的底層圖案,如將多種蔬菜按色彩排列在粗麻布或木板上。

- 手繪與矢量元素:在真實照片之外,提供風格化的手繪蔬菜圖標、枝葉邊框,增加設計的靈活性與藝術感。

- 空白空間設計:在構圖中有意留出充足的負空間,方便設計師添加文字、Logo或其他圖形元素。

四、 使用與設計要點

在使用這些素材時,設計師需注意:

- 保持自然感:避免過度修飾,保留蔬菜本身的瑕疵與真實光影,更能打動人心。

- 色彩平衡:利用蔬菜的天然色彩進行搭配,遵循色彩心理學,如綠色系傳達寧靜健康,紅色系激發食欲與活力。

- 主題一致性:確保蔬菜素材的風格(寫實、手繪、復古等)與整體設計項目調性統一。

- 高清質量:務必選擇分辨率高、版權清晰或符合許可協議的素材,以保證印刷與數字媒體輸出的效果。

蔬菜主題的花卉園藝平面設計素材,是一座尚未被充分挖掘的視覺寶庫。它將田園的芬芳與日常的餐桌聯系起來,用最質樸的語言訴說著生長、健康與可持續的生活哲學。無論是用于商業設計還是個人創作,這些高清圖像都能為作品鋪就一片肥沃而鮮活的視覺土壤,讓創意在其中自然生長,開花結果。